Account Takeover - Writeup

Account Takeover es un ataque en el que se intenta obtener acceso no autorizado a la cuenta de un usuario en línea, como una cuenta bancaria, un correo electrónico, redes sociales o cualquier otro servicio digital. Un atacante puede usar esta cuenta para robar información, realizar transacciones fraudulentas o incluso alterar la configuración de la cuenta para asegurar su control. Debido a su gran impacto, hoy en día es un ataque muy común y frecuentemente llevado a cabo aprovechando configuraciones inadecuadas en formularios de login, mecanismos de recuperación de contraseña y otros métodos de autenticación mal implementados. En Infractum, damos gran prioridad a la identificación y mitigación de riesgos asociados con accesos no autorizados a cuentas de usuario. Mantenemos esta amenaza en nuestro radar, realizando investigaciones y pruebas continuas para detectarla de manera temprana. Esto nos permite ayudar a implementar soluciones efectivas y proteger los activos de seguridad de nuestros clientes. En este articulo vamos a demostrar como podemos llevarlo mediante la funcionalidad de password reset. Durante una auditoria nos encontramos que dentro de un portal de ingreso habia una funcionalidad que era para resetear la contraseña del usuario.

11/8/20242 min read

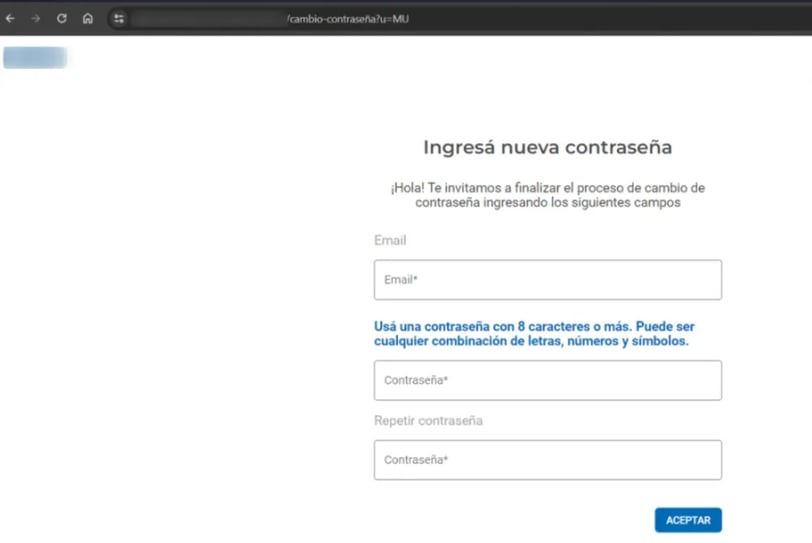

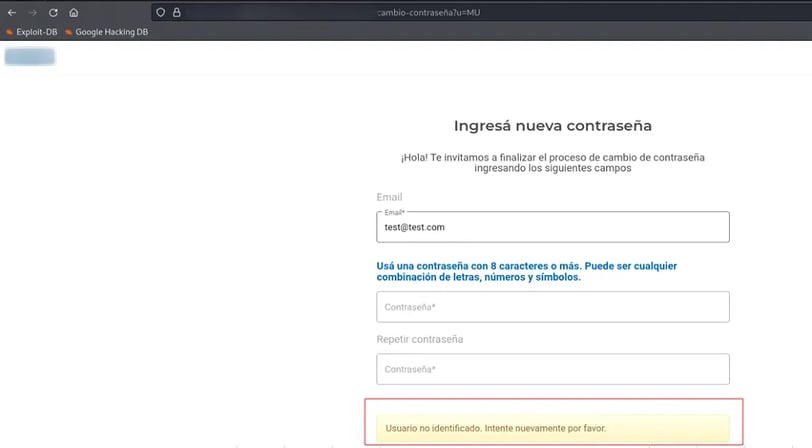

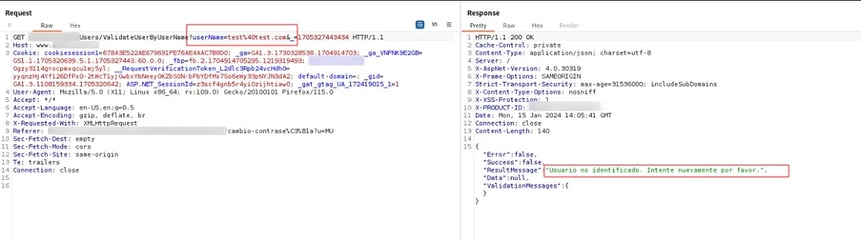

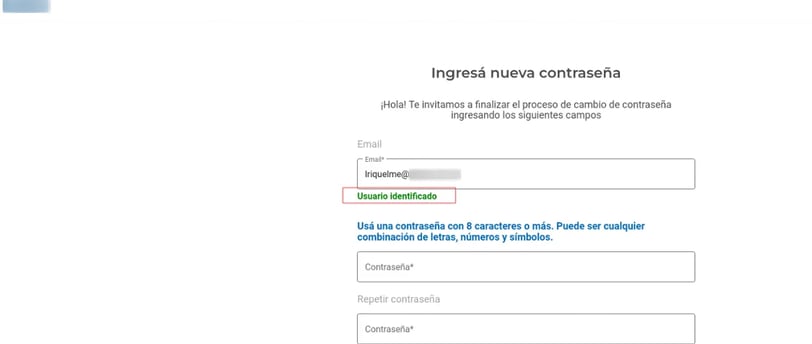

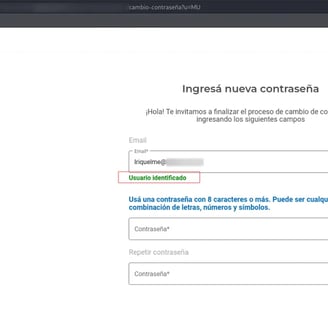

Se puede observar que se solicita ingresar un email para luego cambiarle la contraseña, y al proporcionar una dirección de email el servidor valida si el usuario utilizado es identificado o no, podemos ver que con un email cualquiera la respuesta es la siguiente.

Mediante un proxy se intercepta el request que realiza el servidor al proporcionarle una dirección de correo cualquiera, y se obtiene lo siguiente

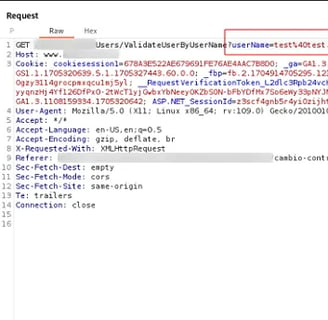

Observamos que en el parámetro ‘userName’ se transmite el usuario que asignamos previamente. Esto permite que, mediante ataques de fuerza bruta utilizando un listado de usuarios potenciales obtenido a través de diversas técnicas de OSINT (Open Source Intelligence) aplicadas a información pública relacionada con el dominio de la organización, un atacante pueda identificar usuarios cuya respuesta sea 'Usuario identificado'.

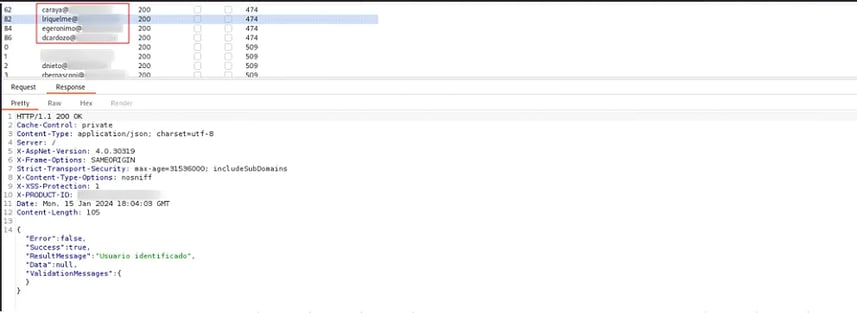

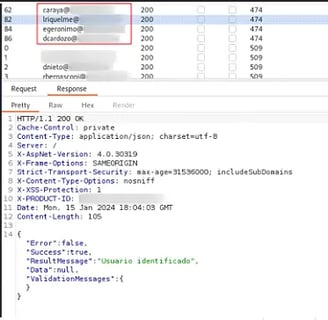

Aquellos que se encuentran dentro del recuadro rojo son los que se encontraron válidos. Osea que al ingresar ese usuario la respuesta del servidor va a ser "Usuario identificado". Podemos verificarlo en la misma aplicacion

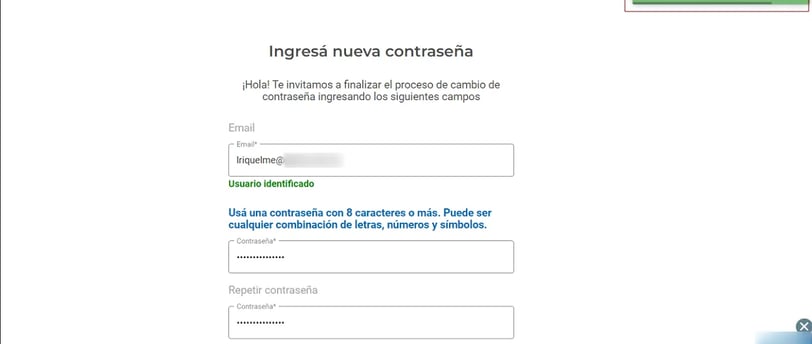

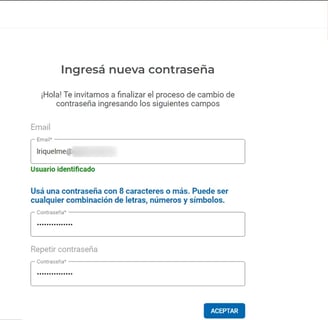

Vemos la respuesta de ‘Usuario identificado’, ahora procedemos a establecer la nueva contraseña.

Vemos que el cambio de contraseña se realizó correctamente, procedemos a loguearnos.

En Infractum, entendemos que diferentes aplicaciones requieren diferentes niveles de seguridad. Ya sea que necesite una prueba de penetración de aplicaciones en profundidad o APIS, estamos aquí para ayudarlo. Nuestras pruebas dirigidas por expertos validan rigurosamente las vulnerabilidades y priorizan la corrección en función del impacto real en su negocio.